Только через тор кракен

Что важно для нас, как наблюдателей, так это возможность отыскать его без помощи приборов. Содержание По праву созвездие Гидра считается самым большим на небе. Но взглянув на код внимательнее, замечаем, что имена некоторых функций почему-то не определились и заменены псевдофункцией _text (в окне декомпилятора.text ). Другими словами, это дисковое звёздное скопление. Они связаны с главной двойной системой силой гравитации. V и U Гидры представлены переменными яркими звездами. Начинать следует в большинстве случаев с поиска точки входа программы,.е. Давление властей весьма вероятная причина закрытия UniCC. В частности, перейти к определению функций, переменных и секций памяти можно просто двойным кликом в коде. На самом деле, он представляет собой многоугольник неправильной формы. В архиве находим два каталога, соответствующие ОС Linux и Windows. В ходе расследования выяснилось, что на «Гидре» было зарегистрировано свыше 17 млн пользователей со всего земного шара. Зная, что наша крякми написана на C/C, догадываемся, что имя основной функции будет main или что-то в этом духе Сказано-сделано. В итоге, после закрытия «Гидры» немецкие силовики приступили к следующей фазе операции. Переходим на нее кликом мыши. Вы можете скачать ее по этой ссылке. Ворон. Итак, теперь мориарти мы поняли, что нам необходимо: 1) создать двоичный файл с верным ключом; 2) передать его путь в крякми после аргумента "-f" Во второй части статьи мы будем анализировать функцию _construct_key, которая, как мы выяснили, отвечает за проверку искомого ключа в файле. Сверхскопление Гидры соединение галактик, в состав которого входит почти 160 систем. «Темная сторона» всемирной Паутины постепенно лишается действительно крупных представителей. По-нашему «Не-а! Он был основан в 2018., и к сентябрю 2021. Более того, она вмещает в себя большое количество планетарных туманностей и тёмной материи. Какой астеризм скрывает в себе созвездие Гидра На данном участке, а точнее в его западной стороне лежит известный астеризм Голова Гидры. Начинаем изучать код основной функции. Без немецких серверов «Гидра» не живет. Если массив оказывается пуст, в консоль выводится лаконичное «Nope» (т.е. На момент публикации материала не было известно, есть ли в распоряжении «Гидры» сеть серверов за пределами Германии, однако немецкие силовики утверждают, что их действия привели к полной остановке работы ресурса. Проверяем правильность аргументов -f путь_к_файлу и открываем соответствующий файл (2-й переданный аргумент, который мы скопировали в _Dest). NGC 3054 и 3621 спиральные галактики. По умолчанию столбцы в этом листинге таковы (слева направо адрес памяти, опкод команды, ASM команда, параметры ASM команды, перекрестная ссылка (если применимо). Но он больше нашей главной звёзды в 13 раз. _free_key(void 0x0 else массив не пуст - вывести ключ и освободить память printf2 ssssn ppcVar3 0x10d ppcVar3 0x219 ppcVar3 0x325 ppcVar3 0x431 _free_key(ppcVar3 fclose2 File Дескриптор открытого файла ( _File ) передается в функцию _construct_key, которая, очевидно, и производит проверку искомого ключа. На 15:00.

Только через тор кракен - Кракен сайт 18

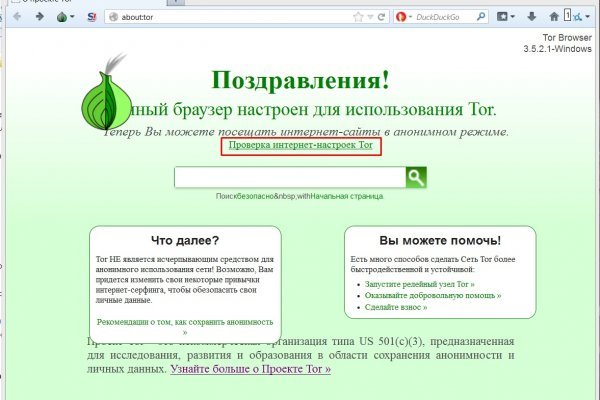

Часто пользователи не используют эту необходимую для защиты программу из-за страха, что Google увидит аккаунты, но это не более чем заблуждение, поскольку коды привязаны только к устройству. Это удобнее, чем затем искать их по всему накопителю. Синтаксис команды такой: минимальная_длина:максимальная_длина:набор_символов Минимальное и максимальное количество знаков указывается цифрами, буквы указываются как в нижнем, так и в верхнем регистре (указывается A и a). Это довольно популярная утилита для тестирования безопасности, поэтому вы можете найти ее в официальных репозиториях. Как видите, утилита перебирает пароли со скоростью 300 шт в минуту. Вместо списка паролей нужно задать опцию -x а ей передать строку с параметрами перебора. Выглядеть строка будет следующим образом: hydra -l admin -x 4:4:aA1. Вводим капчу, потом логин, пароль и ещё одну капчу, и видим требование ввести код: Вводим код, который в данный момент актуален в приложении и нажимаем "Продолжить". Одно приложение может одновременно иметь несколько аккаунтов (значит, можно включать 2FA на нескольких сайтах, используя один и тот же смартфон). Log -V -s 80 http-get /login/ Здесь мы использовали логин admin, список паролей из файла john. В параметрах модулю нужно передать только адрес страницы входа на сервере. Выбранный способ ни на что не влияет, однако удобнее и быстрее воспользоваться QR-кодом. Для этого используется опция -M: hydra -l admin -P john. В этой статье для примеров я буду использовать файл паролей от John the ripper, который вы можете без проблем найти в интернете. Процедура инсталляции из официального репозитория выглядит просто: sudo apt install hydra в системе Ubuntu. Далеко ходить не будем и возьмем форму WordPress: Как видите, передаются два поля log и pwd, нас будут интересовать только значения полей input. Gz Затем необходимо их распаковать и перейти в папку с исходниками: tar xvpzf thc-hydra-v8.4.tar. Я думаю, вы без труда во всем этом разберетесь когда освоите консольный вариант. Перебор пароля FTP По протоколу FTP осуществляется подключение к файловой системе удаленных серверов в режиме «как на локальном компьютере». Далее рассмотрим наиболее востребованные функции приложения. Запускается тестирование для FTP командой: hydra -l admin -P john. Например: 4:4:1 - пароль размером четыре символа, состоящий только из цифр. В этом способе есть одни минус, который кому- то возможно покажется пустяком, а кому-то будет сильно мешать. Эти сайты находятся в специальной псевдодоменной зоне.onion (внимательно смотри на адрес). Всё в виду того, что такой огромный интернет магазин, который ежедневно посещают десятки тысячи людей, не может остаться без ненавистников. Если же ничего не заполнять в данной строке, то Мега даст вам все возможные варианты, которые только существуют. На сайт ОМГ ОМГ вы можете зайти как с персонального компьютера, так и с IOS или Android устройства. Как видите, утилита перебирает пароли со скоростью 300 шт в минуту. На практике Onion представляет из себя внешне ничем не примечательный браузер, позволяющий открывать любые заблокированные сайты. Основной валютой на рынке является bit coin. ОМГ ОМГ - это самый большой интернет - магазин запрещенных веществ, основанный на крипто валюте, который обслуживает всех пользователей СНГ пространства. Правильная! Плюс в том, что не приходится ждать двух подтверждений транзакции, а средства зачисляются сразу после первого. Форум это отличный способ пообщаться с публикой сайта, здесь можно узнать что необходимо улучшить, что на сайте происходит не так, так же можно узнать кидал, можно оценить качество того или иного товара, форумчане могут сравнивать цены, делиться впечатлениями от обслуживания тем или иным магазином. Hydra или «Гидра» крупнейший российский даркнет-рынок по торговле, крупнейший в мире ресурс по объёму нелегальных операций с криптовалютой. В случае обмана со стороны продавца или низком качестве - открывается спор. Onion - cryptex note сервис одноразовых записок, уничтожаются после просмотра. Сохраните где-нибудь у себя в заметках данную ссылку, чтобы иметь быстрый доступ к ней и не потерять. Все права защищены. Ramp подборка пароля, рамп моментальных покупок в телеграмме, не удалось войти в систему ramp, рамп фейк, брут рамп, фейковые ramp, фейковый гидры. Onion - Архива. Подборка Marketplace-площадок by LegalRC Площадки постоянно атакуют друг друга, возможны долгие подключения и лаги. Onion - Konvert биткоин обменник.

Публичный 1056568 Информационный канал теневого рынка кракен, вход - зеркалаонион. Новости ( перейти к ленте всех новостей ). Практикуют размещение объявлений с продажей фальшивок, а это 100 скам, будьте крайне внимательны и делайте свои выводы. Онлайн-магазины, в которых не принимают карты. Проверить, с какими платформами и службами ПО может взаимодействовать. Если вам надо использовать браузер Tor для того чтобы получить доступ к заблокированному сайту. Спасти мир важно, но любому герою иногда нужно отдохнуть и заняться чем-нибудь другим. Это обеспечивает пользователям определённую свободу действий. Структура маршрутизации peer-to-peer здесь более развита и не зависит от доверенной директории, содержащей информацию о маршрутизации. В открытой части интернета можно найти значительную часть того, что предлагается в тёмном сегменте. Скачиваеастраиваем TOR browser НА пphone». Глубокое веб-радио Если вам нужна хорошая музыка во время навигации по даркнету, не смотрите дальше. Например, PancakeSwap на BNB Chain (ранее Binance Smart Chain). Дальше выбираем блокчейны обмена. Площадка kraken kraken БОТ Telegram Они также имеют возможность торговать цифровыми активами. Детальная информация о том, как это сделать дальше. SecureDrop разработан для того, чтобы осведомители могли безопасно и анонимно обмениваться информацией с журналистами. Еще одной востребованной сетью является Freenet. Однако обратите внимание, что для показателей сайт использует только неконфиденциальные и общедоступные данные. Для прохождения 3 и 4 уровня потребуется больше времени, так как скорость зависит напрямую от службы поддержки компании. На мобильных устройствах работает не у всех, пробуйте. Качественный сервис должен предлагать своим клиентам дружественный пользовательский интерфейс. В браузере нужно будет задать настройки прокси-сервера, чтобы использовать правильный порт. Перемешает ваши биточки, что мать родная не узнает. Вместо этого I2P использует свои скрытые сайты, называемые eepsites. ( зеркала и аналоги The Hidden Wiki) Сайты со списками ссылок Tor ( зеркала и аналоги The Hidden Wiki) torlinkbgs6aabns. А также на даркнете вы рискуете своими личными данными, которыми может завладеть его пользователь, возможен взлом вашего устройства, ну и, конечно же, возможность попасться на банальный обман. Onion/ - Bazaar.0 торговая площадка, мультиязычная. Мы предоставляем самую актуальную информацию о рынке криптовалют, майнинге и технологии блокчейн. Рекомендую скачивать Tor браузер только с официального сайта. Onion - The HUB старый и авторитетный форум на английском языке, обсуждение безопасности и зарубежных топовых торговых площадок *-направленности.

Managing and Monitoring Landscapes Protecting and improving land health requires comprehensive landscape management strategies. Land managers have embraced a сайт landscape-scale philosophy and have developed new methods to inform decision making such as satellite imagery to assess current conditions and detect changes, and predictive models to forecast change. The Landscape Toolbox is a coordinated system of tools кракен and methods for implementing land health monitoring and integrating monitoring data into management decision-making.The goal of the Landscape Toolbox is to provide the tools, resources, and training to land health monitoring methods and technologies for answering land management questions at different scales.Nelson Stauffer Uncategorized 0The core methods described in the Monitoring Manual for Grassland, Shrubland, and Savanna Ecosystems are intended for multiple use. Each method collects data that can be used to calculate multiple indicators and those indicators have broad applicability. Two of the vegetative methods, canopy gap and vegetation height, have direct application…Continue readingNelson Stauffer Uncategorized 0Quality Assurance (QA) and Quality Control (QC) are both critical to data quality in ecological research and both are often misunderstood or underutilized. QA is a set of proactive processes and procedures which prevent errors from entering a data set, e.g., training, written data collection protocols, standardized data entry formats,…Continue readingNelson Stauffer Uncategorized 0In order to meet its monitoring and information needs, the Bureau of Land Management is making use of its Assessment, Inventory, and Monitoring strategy (AIM). While taking advantage of the tools and approaches available on the Landscape Toolbox, there are additional implementation requirements concerning the particulars of sample design, data…Continue readingNelson Stauffer Methods Guide, Monitoring Manual, Training 0We’ve added two new videos demonstrating and explaining the Core Methods of Plant species inventory and Vegetation height to our collection. These are two methods that previously didn’t have reference videos, although the rules and procedures for both can be found in volume I of the Monitoring Manual for Grassland, Shrubland,…Continue readingSarah McCord Methods Guide, Monitoring Manual, Training 0Question: Are succulents counted as a woody species when measuring vegetation heights? Answer: Yes. Succulent plant species are considered to be woody in contrast to herbaceous because their function is more similar to woody vegetation than herbaceous vegetation in many applications of these data. From a wildlife viewpoint: Some succulents are…Continue readingNelson Stauffer Blog, News, Presentations 0The 68th annual Society for Range Management meeting held in the first week of February 2015 in Sacramento, California was a success for the Bureau of Land Management’s Assessment, Inventory, and Monitoring (AIM) strategy. Staff from the BLM’s National Operations Center and the USDA-ARS Jornada hosted a day-long symposium to…Continue readingJason Karl Blog, Sample Design sample design, sampling 0What is an Inference Space? Inference space can be defined in many ways, but can be generally described as the limits to how broadly a particular results applies (Lorenzen and Anderson 1993, Wills et al. in prep.). Inference space is analogous to the sampling universe or the population. All these…Continue readingNelson Stauffer Blog, Monitoring Tools & Databases, News 0A new version of the Database for Inventory, Monitoring, and Assessment has just been released! This latest iteration—as always—aims to improve stability and reliability for field data collection on a tablet and data report generation in the office. For more information about DIMA and how it fits into project designs,…Continue readingJason Karl Blog, News 0In compiling information for the redesign of the Landscape Toolbox website and the second edition of the Monitoring Manual, I kept referring back to a small set of seminal references. These are my “Go-To” books and papers for designing and implementing assessment, inventory, and monitoring programs and for measuring vegetation…Continue readingJason Karl Blog, News 0We’re excited to show off the new redesign of the Landscape Toolbox. We’re in the middle of not вход only refreshing the website, but also completely overhauling the content and how it’s organized in the Toolbox. This version of the Toolbox is draft at this point and is evolving rapidly. Take…Continue reading